Rede de computadores - O Guia completo 2024!

Índice:

- O que é uma rede de computadores?

- Componentes básicos de uma rede

- Benefícios de uma rede de computadores

- Tipos de redes de computadores

- LAN (Local Area Network)

- WAN (Wide Area Network)

- WLAN (Wireless Local Area Network)

- MAN (Metropolitan Area Network)

- PAN (Personal Area Network)

- Topologias de rede

- Topologia em estrela

- Topologia em anel

- Topologia em barramento ou Topologia em Linha

- Topologia em malha

- Topologia em árvore

- Protocolos de comunicação

- TCP/IP

- UDP

- HTTP e HTTPS

- FTP

- Segurança em redes de computadores

- Ameaças comuns

- Medidas de segurança

- A importância do backup de dados em caso de ataques à sua rede

- Proteção contra ransomware e outros malwares

- Prevenção de perda de dados

- Continuidade dos negócios

- Estratégias de backup

- Soluções de backup: Storage NAS e a importância de consultar um especialista

- Vantagens do NAS

- A importância de consultar um especialista

- Controle Net: referência em soluções de armazenamento e backup

- Perguntas frequentes

O que é uma rede de computadores?

Uma rede de computadores é um conjunto de dispositivos eletrônicos interconectados que se comunicam entre si, com o objetivo de compartilhar informações, recursos e serviços de maneira eficiente e prática. Essa comunicação pode ocorrer por meio de diferentes tecnologias, como cabos de cobre (Ethernet), ondas de rádio (Wi-Fi) ou sinais ópticos (fibra óptica), garantindo a troca de dados entre computadores, impressoras, servidores e outros dispositivos com rapidez e segurança. Além disso, as redes de computadores podem variar em tamanho e complexidade, desde pequenas redes domésticas até redes empresariais de grande porte, possibilitando o acesso a informações e recursos compartilhados para facilitar a colaboração e a produtividade entre usuários e equipes.

Componentes básicos de uma rede

As redes de computadores são compostas por diferentes elementos, incluindo:

- Dispositivos finais: como computadores, smartphones, impressoras e servidores.

- Dispositivos intermediários: como switches, roteadores e access points.

- Meios de transmissão: como cabos de cobre, fibra óptica ou conexões sem fio.

- Protocolos de comunicação: que definem as regras para a transmissão de informações.

- Veja mais: O que é Backup Local? Entenda a Importância e os Benefícios desse Processo

- Veja mais: Como proteger seus dados com backup eficiente: um guia completo

Benefícios de uma rede de computadores

As redes de computadores proporcionam diversas vantagens, como:

- Compartilhamento de recursos e informações.

Permitem que diferentes dispositivos compartilhem recursos, como conexões à internet, dispositivos de armazenamento e impressoras, facilitando o acesso a informações e arquivos. Dessa forma, os usuários podem acessar e editar documentos em tempo real, aumentando a produtividade e a colaboração.

- Comunicação eficiente e rápida.

Possibilitam uma comunicação rápida e eficiente entre dispositivos e usuários. Isso inclui o envio de mensagens, e-mails e videoconferências, o que facilita a troca de informações e a tomada de decisões.

- Acesso remoto e trabalho colaborativo.

Os usuários podem acessar informações e recursos de qualquer lugar, desde que tenham uma conexão à internet. Isso permite o trabalho remoto e colaborativo, já que os funcionários podem acessar arquivos, aplicativos e sistemas corporativos fora do ambiente físico da empresa.

- Economia de tempo e custos.

Proporcionam economia de tempo e custos ao permitir o compartilhamento de recursos e a otimização de processos. Por exemplo, uma empresa pode compartilhar uma única conexão à internet ou uma impressora entre vários funcionários, reduzindo a necessidade de adquirir e manter múltiplos equipamentos. Além disso, a capacidade de trabalhar remotamente e colaborar em tempo real pode aumentar a produtividade e reduzir os custos com deslocamento e espaço físico.

Tipos de redes de computadores

-

LAN (Local Area Network)

As LANs (Local Area Networks) são redes locais que abrangem uma área geográfica restrita, como uma residência, um escritório ou um edifício. Normalmente, essas redes empregam cabos de cobre (tais como cabos Ethernet) ou conexões sem fio (como Wi-Fi) para interligar dispositivos em uma rede de alta velocidade, garantindo uma comunicação eficiente e ágil.

As LANs são bastante comuns tanto em ambientes domésticos quanto corporativos, oferecendo a possibilidade de compartilhar diversos recursos, como impressoras, conexões com a internet, arquivos e sistemas de gerenciamento. Além disso, essas redes permitem a comunicação e a colaboração entre dispositivos e usuários, possibilitando a troca de informações e a realização de trabalhos em conjunto.

A flexibilidade e a facilidade de implantação das LANs as tornam uma opção atrativa para diferentes contextos, sendo capazes de suportar uma ampla gama de dispositivos e aplicações, como computadores, notebooks, smartphones, câmeras de segurança e dispositivos IoT (Internet das Coisas). Dessa forma, as LANs desempenham um papel crucial no funcionamento eficiente de ambientes conectados, proporcionando maior produtividade e conveniência para seus usuários.

- Veja mais: Tipos de Backup: Vantagens e desvantagens | Guia Completo

- Veja mais: Backup Completo: Importância, Melhores Práticas e Estratégias de Proteção de Dados

-

WAN (Wide Area Network)

As WANs (Wide Area Networks) são redes de longa distância que abrangem áreas geográficas extensas, como cidades, países ou até mesmo continentes. Essas redes complexas e de alta capacidade conectam várias LANs (Local Area Networks), permitindo a comunicação e o compartilhamento de recursos entre dispositivos e usuários localizados em diferentes regiões geográficas. As WANs são geralmente estabelecidas e gerenciadas por empresas de telecomunicações e provedores de serviços de internet (ISPs), que utilizam infraestruturas avançadas, como cabos de fibra óptica, conexões via satélite e redes de telefonia móvel, para garantir a transmissão rápida e confiável de dados.

Devido à sua abrangência e capacidade de conectar redes locais em diferentes locais, as WANs desempenham um papel fundamental na comunicação global e no acesso à internet. Elas permitem que empresas com filiais em diferentes cidades ou países compartilhem informações e recursos de maneira eficiente, possibilitando a realização de negócios e a colaboração em escala global. Além disso, as WANs são responsáveis pela interconexão de redes de computadores em todo o mundo, formando a base da World Wide Web e facilitando o acesso a uma vasta gama de serviços e informações online.

- Veja mais: Como evitar o ransomware? | Dicas para proteger seus dados

- Veja mais: Storage NAS: Soluções Versáteis e Poderosas de Armazenamento de Dados

-

WLAN (Wireless Local Area Network)

As WLANs (Wireless Local Area Networks) são redes locais sem fio que utilizam ondas de rádio para transmitir informações entre dispositivos, proporcionando maior flexibilidade e mobilidade aos usuários. Um exemplo amplamente conhecido de WLAN é a conexão Wi-Fi, que permite conectar dispositivos como smartphones, laptops e tablets à internet sem o uso de cabos.

As WLANs oferecem diversas vantagens, como a facilidade de instalação e configuração, visto que não requerem a passagem de cabos por toda a área a ser atendida. Além disso, possibilitam o acesso à rede em locais onde a instalação de cabos seria inviável ou pouco prática.

Outro benefício das WLANs é a possibilidade de expansão e adaptação da rede conforme as necessidades dos usuários. Com a utilização de repetidores de sinal ou pontos de acesso adicionais, a cobertura da rede sem fio pode ser estendida, garantindo conexão de qualidade em áreas mais amplas.

Entretanto, as redes WLAN também apresentam desafios, como a necessidade de garantir a segurança dos dados transmitidos. A utilização de protocolos de criptografia, como o WPA2 ou WPA3, e a implementação de senhas fortes são medidas essenciais para proteger a rede sem fio contra acessos não autorizados.

Em suma, as WLANs, como as conexões Wi-Fi, proporcionam maior comodidade e flexibilidade para os usuários, permitindo a conexão de diversos dispositivos à internet sem o uso de cabos. No entanto, é importante estar atento às questões de segurança e ao alcance do sinal para garantir uma experiência de conexão eficiente e protegida.

- Veja mais: O que é um datacenter? Entenda a sua importância para as empresas

- Veja mais: O Que é Failover e Como Funciona | Tudo o que Você Precisa Saber

-

MAN (Metropolitan Area Network)

As MANs (Metropolitan Area Networks) são redes que abrangem áreas metropolitanas, como uma cidade ou região metropolitana, atuando como um elo entre diferentes LANs (Local Area Networks) e possibilitando a comunicação e o compartilhamento de recursos em uma escala maior. Essas redes são fundamentais para conectar instituições, empresas e usuários localizados na mesma região geográfica, permitindo a troca eficiente de informações e dados, bem como a colaboração entre organizações públicas e privadas.

Devido ao seu alcance ampliado em comparação às LANs, as MANs requerem uma infraestrutura mais robusta e complexa, que pode incluir conexões de fibra óptica, rádio ou mesmo enlaces via satélite. Isso proporciona velocidades de conexão mais rápidas e maior estabilidade, além de garantir a integridade e a segurança das informações transmitidas.

As MANs são especialmente importantes para cidades e regiões metropolitanas em constante crescimento, pois facilitam a implantação de serviços públicos, como monitoramento de tráfego, segurança, gestão de recursos hídricos e energéticos, entre outros. Além disso, empresas e instituições de ensino também se beneficiam da conexão proporcionada pelas MANs, promovendo a inovação, a pesquisa e o desenvolvimento de novas tecnologias.

Em suma, as MANs desempenham um papel crucial na conexão de LANs dentro de uma área geográfica maior, permitindo a comunicação e o compartilhamento de recursos entre instituições e empresas em uma escala metropolitana e contribuindo para o desenvolvimento e a melhoria dos serviços oferecidos à população.

- Veja mais: Guia completo sobre os tipos de datacenter e como escolher o melhor para sua empresa

- Veja mais: O que é RAID e como funciona: tudo o que você precisa saber

-

PAN (Personal Area Network)

As PANs (Personal Area Networks) são redes pessoais de curto alcance, projetadas para conectar dispositivos próximos uns dos outros, como smartphones, smartwatches, fones de ouvido sem fio, tablets e outros dispositivos portáteis ou wearables. Essas redes possibilitam a troca de informações e a interação entre dispositivos de maneira rápida, segura e eficiente, sem a necessidade de uma infraestrutura complexa de rede ou conexão à internet.

Exemplos de tecnologias utilizadas em PANs incluem conexões Bluetooth e NFC (Near Field Communication). O Bluetooth é uma tecnologia de comunicação sem fio que permite a transmissão de dados e a conexão entre dispositivos em um raio de até 10 metros, aproximadamente. Ele é comumente utilizado para conectar fones de ouvido, teclados, mouses e outros periféricos a dispositivos como smartphones e computadores.

Por outro lado, o NFC é uma tecnologia de comunicação de campo próximo que possibilita a troca de informações entre dispositivos a uma distância máxima de cerca de 10 centímetros. O NFC é amplamente utilizado para facilitar pagamentos móveis, compartilhamento de contatos, fotos e outros dados entre smartphones, além de permitir a comunicação entre dispositivos inteligentes e etiquetas NFC, que podem ser utilizadas para automação residencial e outras aplicações.

Ambas as tecnologias, Bluetooth e NFC, proporcionam maior conveniência e praticidade no dia a dia, facilitando a integração e a comunicação entre os diversos dispositivos eletrônicos que fazem parte da vida moderna.

- Veja mais: Datacenter EDGE - Tecnologia que Está Revolucionando a Computação em Nuvem

- Veja mais: ZFS: uma solução de armazenamento de dados poderosa e segura

Topologias de rede

-

Topologia em estrela

É uma das configurações mais comuns em redes de computadores e se caracteriza pela conexão de todos os dispositivos a um dispositivo central, geralmente um switch ou hub. Esta topologia apresenta diversas vantagens, como a facilidade de gerenciamento e a capacidade de isolar problemas de conexão.

A estrutura em estrela permite que cada dispositivo se comunique diretamente com o dispositivo central, o que simplifica a adição, remoção ou substituição de dispositivos na rede. Além disso, caso ocorra algum problema em uma das conexões, apenas o dispositivo afetado será impactado, enquanto os demais continuarão funcionando normalmente. Isso confere maior estabilidade e controle sobre a rede como um todo.

No entanto, a topologia em estrela também possui uma desvantagem significativa: a dependência do dispositivo central. Se o switch ou hub falhar, toda a rede pode ser afetada, uma vez que a comunicação entre os dispositivos passa obrigatoriamente pelo dispositivo central. Para minimizar esse risco, é importante investir em equipamentos de qualidade e realizar manutenções preventivas.

Outro aspecto a ser considerado na topologia em estrela é a possível limitação da largura de banda, já que todo o tráfego de dados passa pelo dispositivo central. Dependendo da quantidade de dispositivos conectados e da intensidade do tráfego de informações, o dispositivo central pode se tornar um gargalo, prejudicando a velocidade e o desempenho da rede. Para contornar essa limitação, é possível adotar estratégias como a segmentação da rede ou a utilização de switches gerenciáveis com recursos de priorização de tráfego.

- Veja mais: O que é Datacenter Corporativo? Conheça a solução para armazenamento de dados das empresas.

- Veja mais: Data Archiving | Armazenamento Seguro e Eficiente de Dados

-

Topologia em anel

Na topologia em anel, os dispositivos estão conectados em um círculo fechado, onde cada dispositivo se comunica diretamente com os dois dispositivos adjacentes, formando uma sequência contínua de nós. Nesse tipo de configuração, as informações são transmitidas de um dispositivo para o outro, seguindo a ordem do anel, até que alcancem o destino final.

Essa topologia permite um bom desempenho, já que as mensagens são transmitidas em uma única direção, evitando colisões de dados e garantindo uma taxa de transmissão constante. Além disso, a topologia em anel é eficiente na utilização de largura de banda, pois cada dispositivo tem a oportunidade de transmitir dados em intervalos regulares, evitando congestionamentos e melhorando a performance geral da rede.

No entanto, a topologia em anel também apresenta algumas desvantagens. A falha de um único dispositivo ou a quebra de um único link de conexão pode afetar toda a rede, já que a comunicação entre os dispositivos é interrompida. Para mitigar esse risco, algumas redes em anel utilizam uma configuração de anel duplo, onde há dois caminhos redundantes para a transmissão de dados, garantindo a continuidade da comunicação mesmo em caso de falhas.

Outro ponto a se considerar é que, à medida que a quantidade de dispositivos na rede aumenta, o tempo de transmissão entre os nós também pode aumentar, o que pode levar a um desempenho inferior em redes com um grande número de dispositivos conectados.

- Veja mais: Datacenter Colocation: O que é, como funciona?

- Veja mais: Datacenter em Nuvem - Uma solução inteligente para armazenamento de dados.

-

Topologia em barramento ou Topologia em Linha

A topologia em barramento, também conhecida como topologia em linha, consiste em um único cabo principal, ou "barramento", que conecta todos os dispositivos da rede sequencialmente. Essa configuração é caracterizada pela sua simplicidade de implementação e pelo baixo custo, uma vez que exige menos cabos e componentes do que outras topologias.

Em redes menores, a topologia em barramento pode oferecer um desempenho adequado, mas à medida que o número de dispositivos aumenta, a capacidade de transmissão de dados pode ser comprometida, causando lentidão e problemas de comunicação. Além disso, a confiabilidade dessa topologia pode ser um desafio, já que a falha em um único ponto do barramento ou a desconexão de um dispositivo pode afetar toda a rede.

Outra questão a ser considerada é a segurança dos dados transmitidos pela topologia em barramento. Como todos os dispositivos estão conectados ao mesmo cabo, as informações trafegam por todo o barramento, podendo ser acessadas por qualquer dispositivo da rede. Isso torna a topologia em barramento mais vulnerável a interceptações e monitoramento de dados por indivíduos não autorizados.

Apesar dessas limitações, a topologia em barramento ainda pode ser uma opção viável para redes menores e de menor demanda de recursos, onde os custos e a simplicidade de implementação sejam prioridades. No entanto, é importante avaliar cuidadosamente as necessidades e características específicas de cada rede antes de optar por essa topologia.

- Veja mais: O que é Crypto Ransomware e como se proteger contra essa ameaça virtual?

- Veja mais: Terabyte vs Tebibyte: Entenda as Diferenças e Implicações no Armazenamento de Dados

-

Topologia em malha

Na topologia em malha, cada dispositivo está conectado diretamente a todos os outros dispositivos da rede, formando uma estrutura interconectada. Essa topologia é caracterizada por um alto grau de redundância e confiabilidade, já que a falha em um único dispositivo ou conexão não afeta a comunicação entre os demais. Além disso, a topologia em malha proporciona uma maior capacidade de transmissão de dados, visto que os dispositivos podem se comunicar diretamente entre si, sem a necessidade de passar por um nó central.

Entretanto, a topologia em malha também apresenta desafios, como a complexidade na instalação e gerenciamento das conexões, uma vez que o número de cabos ou conexões sem fio aumenta exponencialmente com a adição de novos dispositivos. Isso pode elevar os custos de implementação e manutenção da rede.

Outro aspecto a ser considerado é a sobrecarga de processamento nos dispositivos, já que eles precisam gerenciar um maior número de conexões diretas. Por esse motivo, a topologia em malha é mais adequada para redes menores ou em situações onde a redundância e a confiabilidade são essenciais, como em sistemas críticos ou ambientes de alta disponibilidade.

Apesar desses desafios, a topologia em malha pode ser uma solução eficiente e robusta para redes que demandam alta resiliência e um desempenho superior na transmissão de dados, desde que sejam adequadamente planejadas e gerenciadas.

- Veja mais: O Que é File Server? Entenda o Conceito e a Importância para Empresas

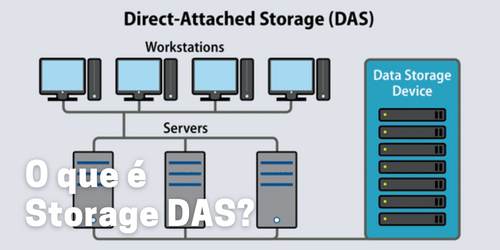

- Veja mais: Storage DAS: Tudo o que você precisa saber

-

Topologia em árvore

A topologia em árvore é uma combinação das topologias em estrela e barramento, que apresenta uma estrutura hierárquica e flexível. Nesta topologia, os dispositivos são organizados em múltiplos níveis, com cada nível conectado ao nível superior por um único dispositivo central, como um hub, switch ou roteador. Essa configuração permite a interconexão de várias sub-redes, criando uma estrutura ramificada que se assemelha a uma árvore.

Uma das principais vantagens da topologia em árvore é a sua escalabilidade, já que é possível adicionar novos dispositivos ou sub-redes sem a necessidade de reconfigurar toda a rede. Além disso, essa topologia oferece um bom desempenho, pois a comunicação entre dispositivos ocorre através de caminhos hierárquicos bem definidos, o que ajuda a reduzir a sobrecarga na rede e a facilitar o gerenciamento do tráfego de dados.

No entanto, a topologia em árvore também apresenta algumas desvantagens. Uma delas é a dependência dos dispositivos centrais, pois a falha em um dispositivo no nível superior pode afetar a comunicação entre todos os dispositivos conectados a ele. Além disso, a complexidade da estrutura em árvore pode aumentar os custos de implementação e manutenção da rede, especialmente em redes de grande porte.

A topologia em árvore é adequada para ambientes onde é necessário conectar várias redes menores, como em empresas com diversos departamentos ou campi universitários. Essa topologia permite a expansão e a segmentação da rede de acordo com as necessidades específicas de cada organização, garantindo uma comunicação eficiente e um gerenciamento simplificado dos recursos de rede.

Protocolos de comunicação

-

TCP/IP

O TCP/IP (Transmission Control Protocol/Internet Protocol) é um conjunto de protocolos de comunicação amplamente utilizado em redes de computadores. O TCP é responsável pelo controle de fluxo e confiabilidade da transmissão de dados, enquanto o IP é responsável pela roteamento dos pacotes de dados entre dispositivos na rede.

-

UDP

O UDP (User Datagram Protocol) é um protocolo de comunicação que não oferece garantias de entrega, sequenciamento ou controle de fluxo. Por ser mais simples e rápido que o TCP, o UDP é utilizado em aplicações que não exigem tanta confiabilidade na transmissão de dados, como streaming de vídeo e jogos online.

-

HTTP e HTTPS

O HTTP (Hypertext Transfer Protocol) é um protocolo de comunicação utilizado para a transferência de informações na World Wide Web. O HTTPS (HTTP Secure) é uma versão segura do HTTP, que utiliza criptografia para proteger as informações transmitidas entre o navegador do usuário e o servidor web.

-

FTP

O FTP (File Transfer Protocol) é um protocolo de comunicação utilizado para transferir arquivos entre um cliente e um servidor em uma rede de computadores. O FTP permite o envio e o recebimento de arquivos, bem como a navegação e a manipulação de diretórios em servidores remotos.

- Veja mais: Backup Incremental: Como Proteger seus Dados de Forma Eficiente

- Veja mais: Backup Diferencial: Tudo o Que Você Precisa Saber para Proteger Seus Dados Eficientemente

Dispositivos que podem integrar uma rede de computadores

Uma rede de computadores é composta por uma variedade de dispositivos que desempenham diferentes funções para facilitar a comunicação e o compartilhamento de informações entre os usuários. Abordaremos alguns dos principais dispositivos que podem integrar uma rede de computadores:

-

Computadores: desktops, laptops e servidores são os dispositivos mais comuns em uma rede. Eles permitem aos usuários acessar e compartilhar arquivos, executar aplicativos e se comunicar uns com os outros.

-

Roteadores: os roteadores são dispositivos responsáveis por encaminhar pacotes de dados entre redes diferentes. Eles conectam dispositivos dentro de uma rede local (LAN) à internet ou a outras redes, como redes corporativas ou VPNs.

-

Switches: os switches atuam como uma espécie de central telefônica da rede, conectando dispositivos e controlando o fluxo de informações. Eles identificam o destino de cada pacote de dados e encaminham as informações para o dispositivo correto.

-

Hubs: os hubs são dispositivos simples que conectam múltiplos dispositivos em uma rede, ampliando a quantidade de portas disponíveis. No entanto, os hubs não possuem a mesma capacidade de gerenciamento de tráfego que os switches, o que pode levar a uma sobrecarga na rede em ambientes com muitos dispositivos.

-

Modems: os modems são dispositivos que permitem a conexão de uma rede local à internet, convertendo os sinais digitais em sinais analógicos e vice-versa. Eles podem ser integrados a roteadores ou funcionar de forma independente.

-

Dispositivos de armazenamento em rede (NAS): os sistemas NAS são dispositivos dedicados ao armazenamento de arquivos em uma rede, permitindo o acesso e o compartilhamento de informações entre os usuários. Eles oferecem recursos avançados de gerenciamento e segurança, além de capacidade de armazenamento escalável.

-

Impressoras de rede: as impressoras de rede são dispositivos que podem ser compartilhados por vários usuários em uma rede, facilitando a impressão de documentos e reduzindo os custos com equipamentos e suprimentos.

-

Dispositivos móveis: smartphones, tablets e outros dispositivos móveis também podem integrar uma rede de computadores, permitindo o acesso à internet, e-mails e aplicativos corporativos, bem como a comunicação entre os usuários.

-

Dispositivos IoT (Internet das Coisas): câmeras de segurança, termostatos inteligentes, assistentes virtuais e outros dispositivos IoT podem se conectar a uma rede de computadores para trocar informações e serem controlados remotamente.

Segurança em redes de computadores

-

Ameaças comuns

As redes de computadores estão sujeitas a diversas ameaças, como:

- Vírus e malware: programas maliciosos que podem roubar informações, danificar dispositivos ou causar outros problemas.

- Ataques de negação de serviço (DoS): quando um invasor sobrecarrega os recursos de um servidor, tornando-o inacessível para os usuários legítimos.

- Phishing: tentativas de enganar os usuários para que revelem informações confidenciais, como senhas e dados bancários.

- Acesso não autorizado: quando indivíduos mal-intencionados obtêm acesso à rede ou aos dispositivos conectados a ela sem permissão.

-

Medidas de segurança

Algumas medidas importantes para garantir a segurança das redes de computadores incluem:

- Instalação de antivírus e firewalls.

- Atualização constante de softwares e sistemas operacionais.

- Utilização de criptografia em conexões e transmissões de dados.

- Implementação de políticas de segurança e treinamento de usuários.

- Veja mais: Ransomware: O que é e como se proteger e evitar ataques

- Veja mais: Tipos de ransomware principais e como se proteger | Guia de Segurança

A importância do backup de dados em caso de ataques à sua rede

O backup de dados é uma prática essencial para garantir a segurança e a integridade das informações armazenadas em uma rede de computadores. Em caso de ataques cibernéticos, como ransomware, vírus, malware ou mesmo falhas de hardware e erros humanos, a realização de backups regulares pode ser a diferença entre a recuperação rápida dos dados e a perda permanente de informações valiosas.

-

Proteção contra ransomware e outros malwares

Os ataques de ransomware, por exemplo, são cada vez mais comuns e consistem na criptografia dos dados do usuário, seguida de uma exigência de pagamento de resgate para liberar o acesso às informações. Ter um backup atualizado dos dados é fundamental para se recuperar desse tipo de ataque, já que o usuário pode restaurar os arquivos sem precisar ceder às exigências dos criminosos.

-

Prevenção de perda de dados

Além das ameaças externas, a perda de dados também pode ser causada por falhas de hardware, erros de software ou até mesmo ações involuntárias dos próprios usuários. Nesses casos, um backup atualizado pode ajudar a recuperar os dados e minimizar os prejuízos causados pela perda de informações.

-

Continuidade dos negócios

A realização de backups regulares é especialmente importante para as empresas, já que a perda de dados pode afetar gravemente a continuidade dos negócios. A incapacidade de acessar informações cruciais, como dados financeiros, registros de clientes ou projetos em andamento, pode causar atrasos, perda de receita e danos à reputação da empresa.

-

Estratégias de backup

Para garantir a eficácia do backup de dados, é importante adotar estratégias adequadas, como:

- Definir uma política de backup clara, com informações sobre a frequência, os tipos de dados a serem salvos e os métodos de armazenamento.

- Utilizar a regra 3-2-1, que consiste em manter três cópias dos dados, armazenadas em dois tipos de mídia diferentes, sendo uma delas em um local externo.

- Testar periodicamente os backups, para garantir que os dados podem ser efetivamente restaurados em caso de necessidade.

Investir em um plano de backup eficiente é fundamental para a segurança dos dados em uma rede de computadores, permitindo a recuperação rápida das informações em caso de ataques cibernéticos ou falhas no sistema.

- Veja mais: Estratégias de backup: Guia completo para garantir a segurança dos seus dados

- Veja mais: Estratégia de Backup 3-2-1: Proteja Seus Dados com Redundância e Segurança

Soluções de backup: Storage NAS e a importância de consultar um especialista

Uma das soluções de backup mais utilizadas atualmente é o armazenamento em dispositivos NAS (Network-Attached Storage). Os dispositivos NAS são sistemas de armazenamento conectados à rede, que permitem o acesso e o compartilhamento de arquivos por múltiplos usuários e dispositivos. Essa opção de backup é eficiente, escalável e de fácil gerenciamento, sendo ideal tanto para uso doméstico quanto para empresas de diferentes portes.

Vantagens do NAS

As principais vantagens do uso de dispositivos NAS para backup incluem:

- Centralização dos dados: o NAS facilita o gerenciamento e a organização dos arquivos, centralizando o armazenamento em um único local.

- Compartilhamento de arquivos: os dispositivos NAS permitem o compartilhamento de arquivos entre usuários e dispositivos conectados à rede, facilitando a colaboração e a troca de informações.

- Escalabilidade: os sistemas NAS podem ser facilmente expandidos para atender às necessidades crescentes de armazenamento, sem a necessidade de grandes investimentos em infraestrutura.

- Segurança: os dispositivos NAS oferecem recursos avançados de segurança, como criptografia de dados, controle de acesso e proteção contra ataques externos.

- Veja mais: Como melhorar o gerenciamento de dados em sua empresa: dicas para o sucesso

- Veja mais: Snapshot vs Backup: Conheça as diferenças e escolha a melhor opção de proteção de dados

A importância de consultar um especialista

Para garantir a eficácia da solução de backup escolhida e a segurança dos dados armazenados, é fundamental contar com a orientação de um especialista no assunto. Um profissional qualificado pode analisar as necessidades específicas de cada usuário ou empresa e recomendar a melhor solução de armazenamento e backup, considerando fatores como capacidade, desempenho, segurança e custo-benefício.

Controle Net: referência em soluções de armazenamento e backup

A Controle Net é uma empresa especializada em soluções de armazenamento e backup, como dispositivos NAS, sistemas de armazenamento em nuvem e outras tecnologias de proteção de dados. Com uma equipe de profissionais altamente capacitados e experientes, a Controle Net oferece consultoria, suporte e produtos de alta qualidade, garantindo a segurança e a integridade das informações armazenadas em suas soluções de backup.

Ao optar por soluções de backup como o Storage NAS e contar com o apoio de especialistas como os da Controle Net, é possível garantir a proteção e a recuperação dos dados em caso de ataques ou falhas no sistema, assegurando a continuidade dos negócios e a tranquilidade dos usuários.

- Veja mais: Vantagens e Benefícios dos Snapshots no Gerenciamento de Dados

- Veja mais: O que é um datacenter? Entenda a sua importância para as empresas

Perguntas frequentes

-

O que é uma rede de computadores?

Uma rede de computadores é um conjunto de dispositivos eletrônicos interconectados que se comunicam entre si, com o objetivo de compartilhar informações, recursos e serviços. -

Quais são os tipos de redes de computadores?

Alguns tipos comuns de redes de computadores incluem LAN, WAN, WLAN, MAN e PAN. -

O que são topologias de rede?

Topologias de rede são as configurações físicas ou lógicas dos dispositivos em uma rede, como estrela, anel, barramento, malha e árvore. -

Quais são os protocolos de comunicação comuns em redes de computadores?

Alguns protocolos de comunicação comuns incluem TCP/IP, UDP, HTTP, HTTPS e FTP. -

Como garantir a segurança em redes de computadores?

Algumas medidas importantes incluem a instalação de antivírus e firewalls, atualização constante de softwares e sistemas operacionais, utilização de criptografia em conexões e transmissões de dados, e implementação de políticas de segurança e treinamento de usuários.

Leia mais sobre: Tecnologia

Descubra as últimas tendências e inovações em tecnologia em nosso blog. Fique por dentro das novas tecnologias para impulsionar o sucesso de sua empresa.

SUPORTE

Técnicos Especializados

Nossa equipe é altamente qualificada para atender a sua necessidade.